Mindeközben a ransomware köszöni, jól van

A globális homeoffice rengeteg embert kényszerít most otthon maradásra, és ez a helyzet fokozza kitettségünket a támadásoknak, kártevőknek. Sokan váratlanul, biztonságtudatossági tapasztalatok nélkül kényszerültek bele a mostani szituációba, így főleg nekik lesz nehéz az elkövetkező pár hónap. Úgy tűnik a kibertámadások ebben az új szituációban intenzíven tesznek majd próbára bennünket.

A zsarolóvírus hasonlóképpen változtatta meg az életünket, ahogy most a koronavírus is teszi: utána már semmi nem lett, lesz olyan, mint annak előtte volt.

A ransomware esetében ez azt jelenti, hogy akik eddig nem izgatták fel magukat a különböző zenélő, bitcoin bányászó, fájlokat törölgető, gépet újraindító vírusokon, azok az erős és egyedi titkosítást használó, virtuális valutában váltságdíjat követelő CryptoLocker 2013-as színre lépése után egy aha-élmény keretében rájöttek: vírusvédelem, rendszeresen frissítés és gyakori mentés nélkül egyszer s mindenkorra elveszíthetnek értékes office dokumentumokat, pótolhatatlan fotókat, családi videókat, és egyéb bizalmas állományokat.

Azóta már rengeteg zsarolóvírus változat kering, és most ezzel kapcsolatosan nézünk pár friss fejleményt adatot. Az első elég vicces, amelyben a bűnözők állítólag azt ígérik, hogy a koronavírus időszak alatt nem fognak kórházak felé Ransomware-t terjeszteni. Ha még ezt el is hinnénk, emellett egy feltételezett inhomogén és a világon teljesen szétszórt körről beszélnénk, amelyik ha esetleg tényleg létezne ilyen megállapodás, meg ennyire pontosan tudnának célozni, akkor sem tudnák azt betartani, betartatni – lennének automata szkriptek, pénzéhes sztrájktörők, stb.

Ráadásul az FBI és az Europol pont az ellenkezőjére figyelmeztet: emelkedés tapasztalható, és várható a támadásokban kifejezetten egészségügyi intézményekre célozva, a bűnözők éppen hogy fokozzák a tevékenységüket. Ehhez talán elég megemlíteni, hogy 2020.03.13-án kibertámadás érte azt a brnói kórházat, amely Csehország COVID-19 vírus elleni védekezés legnagyobb kísérleti laboratóriuma, itt zsarolóvírussal fertőzték meg a számítógépes rendszer, emiatt részlegesen leállt a munka, sőt műtétek is elmaradtak.

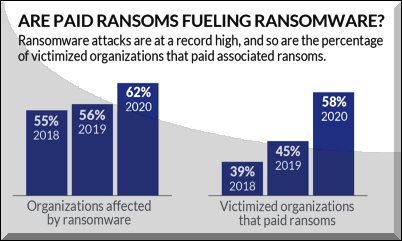

Aztán a váltságíj fizetés eredményességéről és ennek a bűnözői ökoszisztémára gyakorolt hatásairól is olvashatunk adatokat. Eszerint míg 2018-ban a váltságdíjfizetők 49%-a kapott ténylegesen helyreállító kódot, ez a tavalyi CyberEdge Group statisztika alapján állítólag 61 százalékra emelkedett. Jól láthatóan emelkedett a fizetési hajlandóság – pl. hiányzó mentések, kritikus infrastruktúrákat üzemeltető szervezetek, stb. – és itt is emelkedés látszik.

A két évvel korábbi adatok szerint az áldozatok 39%-a döntött a váltságdíj fizetés mellett, míg 2019-ben már 45% nyúlt zsebbe, és az idei évben ez már 58% körül mozog. Ez pedig sajnálatos módon kőkeményen motiválja és inspirálja további hasonló támadásra a bűnelkövetőket.

Ahogy annak idején Mikko Hypponen a Stuxnet kapcsán fogalmazott: nincs jó és rossz malware, csak malware van. Ahogy aztán ténylegesen visszanyalt a fagyi, mikor az iráni támadás után egy kis idő eltelte után már nem csak az eredeti célcsoportot támadta a kártevő, annak további tömeges átiratai amerikai olajcégeket is térdre kényszerített.

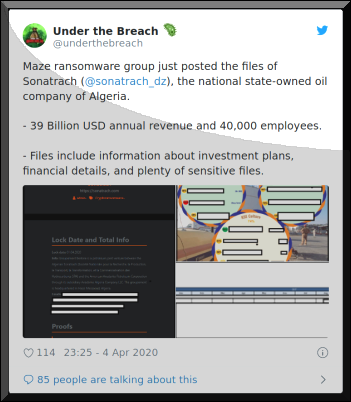

Ezúttal egy állami tulajdonban lévő algériai olajtársaság, a Sonatrach szenvedett el zsarolóvírus támadást, melynek következtében az incidens már nem csak a váltságdíjról szól, hanem ha nem fizetnek, akkor itt a bizalmas adatok publikus webre való feltöltése is a fenyegetés része. Na hát így kiáltson bárki csökkenést, vagy higgyen el tűzszünetet.

Forrás: https://antivirus.blog.hu