Milliárdos bedőlt céghálózat a SPAM küldők mögött

Nemrégiben egy Facebook csoportban egy kolléga arról panaszkodott, hogy hirtelen meglehetősen sok kéretlen levelet kapott, és nem általános (például info@) címre, hanem a saját postafiókjába. Mivel volt kedves velem megosztani ezeket a leveleket, kíváncsiságból utánanéztem, hogy megállapítható-e, ki áll a kampány mögött.

Két számomra érdekes dolgot találtam. Az első, hogy a vizsgált levelek és kampány mögött egy több mint 100 tagú, jellemzően bedőlt magyar cégekből álló hálózat sejlik fel, a másik pedig, hogy az aktorhoz 5-600 további SPAM landing oldal is kapcsolható.

Többszáz landingból álló hálózat

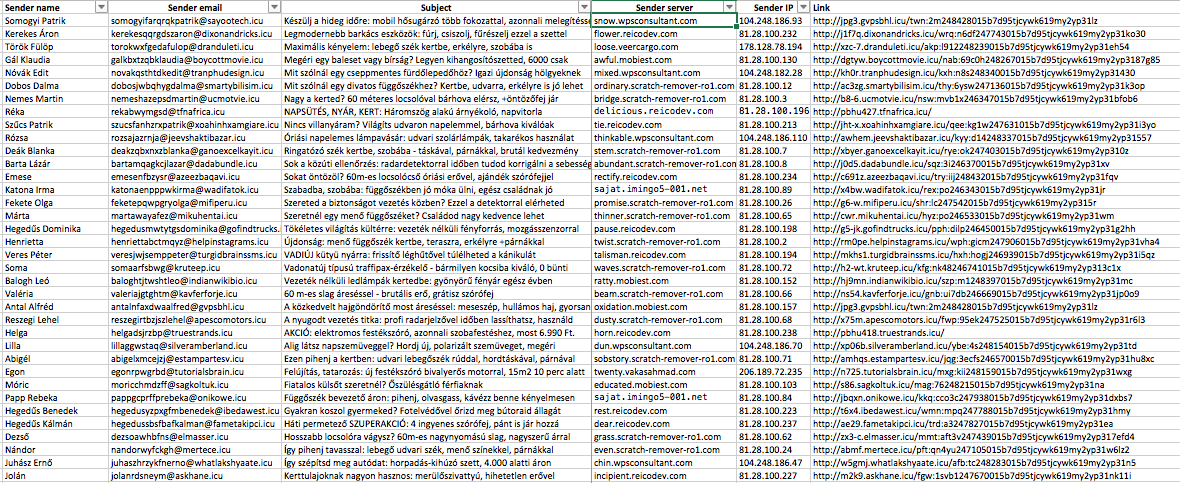

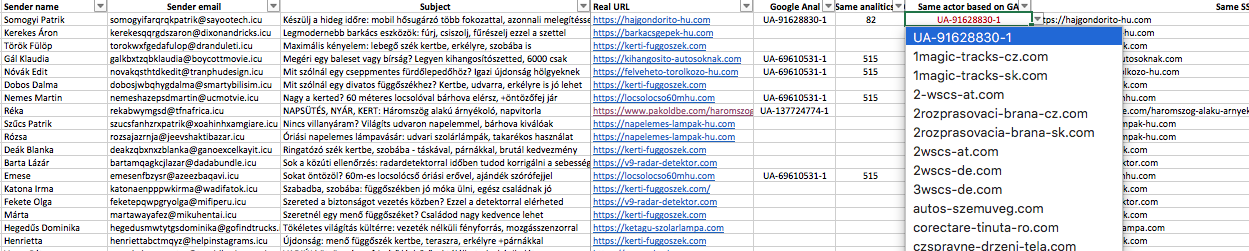

A SPAM levelek esetében a feladó nem igazán volt a vizsgálat szempontjából érdekes (bár látható a feladó email címek generálásának sémája és azonossága), azonban a küldő szerver már fontosabb lehet – már csak abból a szempontból is, hogy ezeket az IP címeket érdemes feketelistára tenni és nem átvenni tőlük leveleket.

Érdekesebb inkább az, hogy a levelekben szereplő linkek milyen címre mutatnak – sok esetben (mint itt is) ezek átirányítási címek, ha valaki a linkre kattint, a link alatti cím átirányítja a tényleges landing oldalra.

Például a „Somogyi Patrik” feladótól érkező levélben szereplő „http://jpg3.gvpsbhl.icu/twn:2m248428015b7d95tjcywk619my2yp31lz„ cím átirányítja a látogatót a tényleges landing oldalra, azaz jelen esetben a „https://hajgondorito-hu.com” oldalra.

Bár már a levelek megfogalmazása valamint az .icu végződésű feladó és átirányítási címek alapján is látható volt, hogy a levelek feltehetőleg ugyanannak az aktornak (csoportnak?) a művei, a landing oldalak részletesebb vizsgálata azonban további érdekességeket is feltárt.

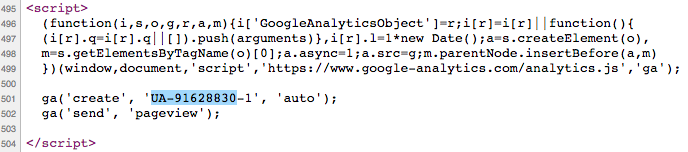

Feltételezve, hogy a landing oldalak látogatási statisztikájára a landing oldal üzemeltetője kíváncsi lehet, érdemesnek tűnt megvizsgálni, hogy szerepelnek-e különféle Google vagy más tracker kódok az oldalakban és azok esetleg köthetők-e további landing oldalakhoz vagy kampányokhoz.

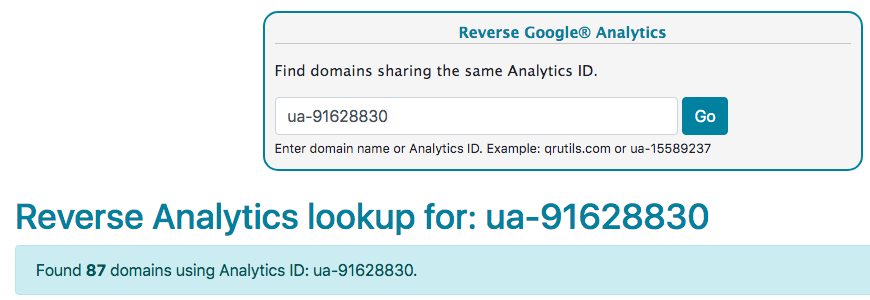

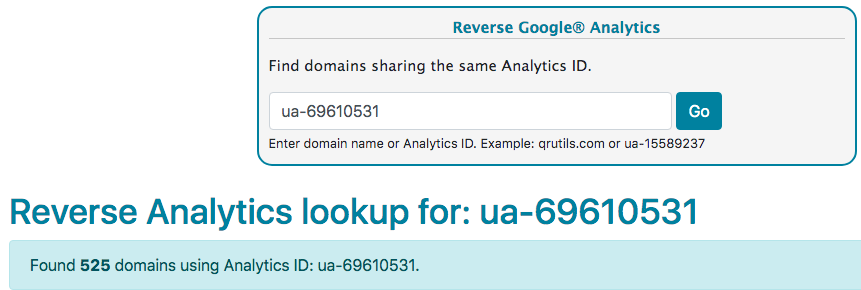

A landing oldalak Google Analytics kódjainak vizsgálata nem csak további azonosságokat bizonyított, de további sokszáz, ehhez a hálózathoz tartozó egyéb SPAM landing oldalt is azonosított.

Például az UA-91628830-1 Google Analytics kód további 82, míg az UA-69610531-1 kód 511 további SPAM landing oldalon is szerepel (pontosabban a vizsgálatkor 511 volt, de jelen pillanatban már 525 oldalon szerepel).

Legyűjtve és összerendezve ezeket az adatokat egy terjedelmes SPAM hálózat képe bontakozik ki, amely nem csak vizuális és tartalmi hasonlóság alapján azonosítható.

A Google analitika kapcsolatok mellett a landing oldalak HTTPS/SSL tanúsítványainak vizsgálatával további landing oldalakhoz lehet eljutni

A cikk további részét itt olvashatjátok: https://kiber.blog.hu