Grey Hat Sales #1 – avagy Open Sales Intelligence (OSINT)

Az OSINT fogalom egyre többször kerül elő az IT biztonság vagy információvédelem területén.

Klasszikus értelemben az OSINT az Open Source Intelligence rövidítése, amit szoktak nyilvános forrású hírszerzésnek is fordítani, bár szerintem a civil életben talán a nyilvános forrású információgyűjtés jobban fedi a valóságot (bár korántsem hangzik olyan menőnek).

Az OSINT széles körben alkalmazható keresési technikák összessége, röviden olyan információforrások szakszerű használatát (keresés, rendszerezés, feldolgozás, stb.) jelenti, amelyek nyilvánosan (de akár specifikus csoportokra korlátozottan) érhetők el.

Természetesen az OSINT nem korlátozódik csak az Internetre, OSINT akkor is létezett, amikor még számítógépek sem voltak, elég, ha csak a nyomtatott sajtók, hírszolgálatok és akár a piacon hallott információk begyűjtésére és feldolgozására gondolunk.

Tulajdonképpen az Internet maga a forrás, aki megfelelően tud adatokat keresni az Interneten, az saját vagy megbízója előnyére fordíthatja a talált adatokat.

Open Sales Intelligence

Bár az OSINT már számos civil szakterület alapvető „tudománya”, az újságírók, marketingesek, PR-osok és kutatók mellett szerintem már hozzátartozik az értékesítő tevékenységet végző kollégák fegyvertárához: a kereskedők munkáját segítő felhasználásban az OSINT jelentése tehát Open Sales Intelligence – azaz olyan értékesítői információszerzés, amely nyilvánosan elérhető adatokon alapszik.

(Persze az Open Sales Intelligence jelentheti az olyan nyíltszellemű, sőt modern felfogású salest (és módszereit), aki nem rest kicsit bepiszkolni a kezét, ha információra van szüksége, és hajlandó kicsit megmerítkezni a bitek világában. Mert az Excellen túl is van élet :))

Mivel a blog tematikája első sorban az IT biztonság és információvédelem, ezért természetesen a következő OSINT témájú postokban is erre koncentrálunk majd, de a bemutatott példák bármely értékesítő számára hasznosak lehetnek a saját területén.

Email kontaktok keresése

Talán a sales kollégák már többször kerültek olyan helyzetbe, hogy be kellene valahogy avászkodni egy céghez, de nincsen oda megfelelő kontaktunk, és nem tudjuk, hogy kit is kellene keresni, kihez kellene pontosan eljutni azért, hogy bemutathassuk az „ábulét”, amelynek értékesítésért fizetnek bennünket.

Sok-sok lehetőség áll rendelkezésre ilyen esetben, pl. ha találunk legalább egy embert a LinkedInen aki volt olyan felelőtlen és bejelölte, hogy az általunk csúcstámadott cégnél dolgozik – hát meg lehet kezdeni a zaklatását, már ugye, ha éppen válaszol a megkeresésre.

Lehet persze telefonálgatni is, de a hideghívásokat sem a sales, sem pedig a felhívott nem szereti, szóval érdemes kicsit más megoldások után nézni.

Sajnos a CRM-et email címekkel és telefonszámokkal kell etetni, szóval következzen pár olyan „OSINT 4 sales” fogás, amellyel viszonylag egyszerűen keríthetünk kontakt email címeket, amelyekre írva előbb-utóbb kideríthetjük kit is kell pontosan abuzálnunk.

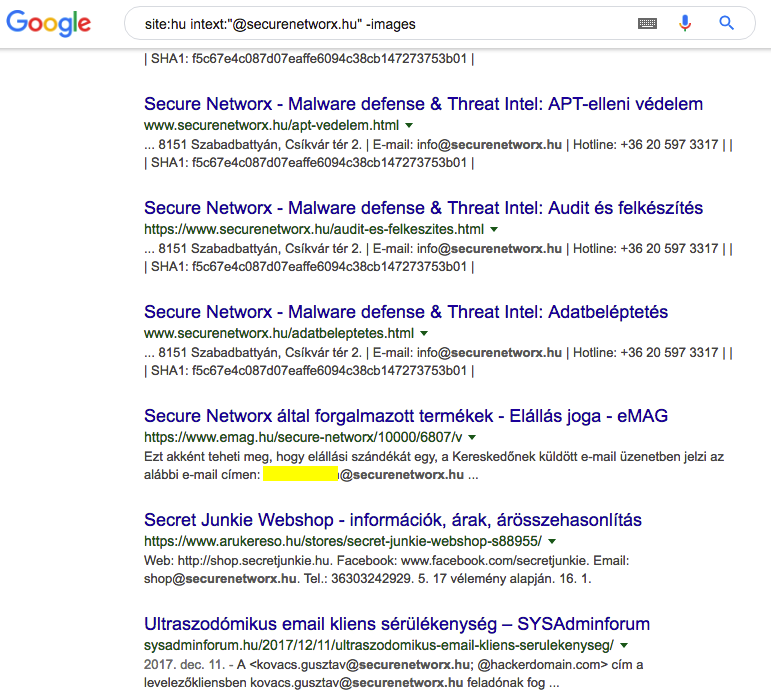

A legalapvetőbb és legegyszerűbb módszer a Google használata. A keresőbe írva: site:hu intext:”@cegnev.hu” után egy csomó oldalt fogunk megkapni, amelyeken érdemes megnéznünk, hogy van-e érdemi email cím a számunkra.

Persze ha nincs, akkor sem kell feladni, mert ez csak a bemelegítés, de azért jó azzal tisztában lenni, hogy a később bemutatott, kereső-alapú eszközök is hasonlóképpen működnek, csak automatizáltak.

Linkedin – a túl jó (?) barát

A LinkedIn jó. Sales szempontból legalábbis, de információvédelmi szempontból nem annyira: ugyanis azzal, hogy az emberek bejelölgetik melyik cégnél és milyen pozícióban dolgoznak, mindjárt kereshetővé és ezzel együtt persze támadhatóvá is válnak.

A LinkedIn-ben is természetesen vannak különféle profilbiztonsági beállítások, szerencsére a felhasználók jelentős része nem teszi láthatóvá sem a céges, sem pedig a privát email címét – azonban ez nem jelenti azt, hogy ha egy cég munkatársaira rákeres az ember, ne tudná kitalálni, hogy mi lehet az illető email címe.

A vállalatok jellemzően azonos vagy közel azonos módon képzik a munkatársak email címét, a legáltalánosabb, hogy egy Kovács Jakab vállalati email címe kovacs.jakab@cég.hu vagy jakab.kovács@cég.hu esetleg k.jakab@cég.hu vagy j.kovacs@cég.hu.

Persze ez azért nem bizonyosság, többféle karakterisztika is elképzelhető, de azért sok esetben a fenti példa működik. Ha viszont biztosra akarunk menni, van lehetőség ennek ellenőrzésére, amihez viszont már a salesnek kicsit be kell piszkítania a kezét.

Directory Harvest sérülékenység „kihasználása”

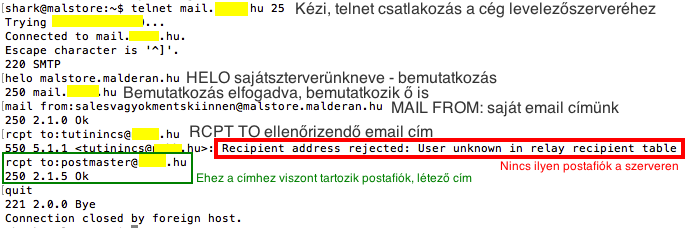

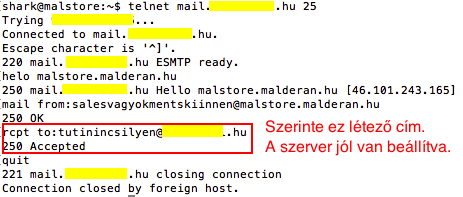

A Directory Harvest olyan sérülékenység, amely a rosszul konfigurált levelezőszervereket érinti és a lényege, hogy egy email cím létezését anélkül is le tudjuk ellenőrizni, hogy konkrétan levelet küldenénk a címre.

Egy régi-régi kommunikációs protokollt, a telnet-et segítségül hívva a számítógépünkről csatlakozhatunk az illető cég levelezőszerveréhez, és a megfelelő parancsok kiadásával ellenőrizhetjük, hogy egy email cím létezik-e a szerveren, tehát helyesen tippeltük meg a címet, vagy hibaüzenet jön vissza és akkor tudjuk, hogy másikkal kell próbálkozni és azt is ellenőrizni.

A „trükkhöz” persze nem árt tudni, hogy az illető cég levelezőszervere milyen címen érhető el.

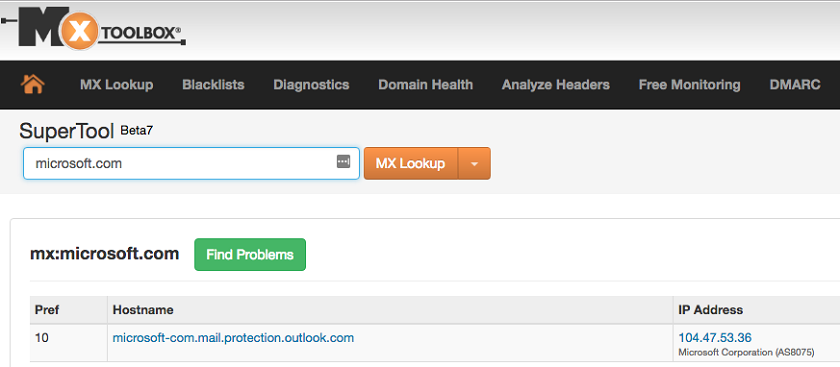

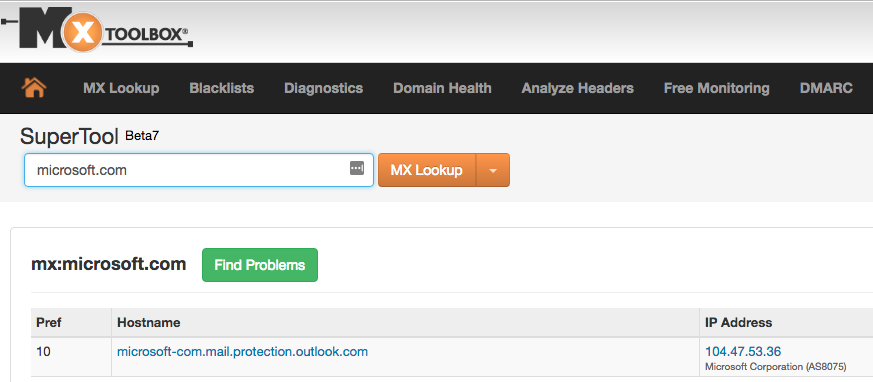

A legtöbb esetben egy “cég.hu” domain levelezőszervere a “mail.cég.hu” címen érhető el, azonban azért ez sem minden esetben van így, ezért ellenőrizni kell, amelyet az MX Toolbox (https://mxtoolbox.com) segítségével egyszerűen meg tudunk tenni.

Tehát innen már látjuk, hogy a telnet alkalmazással mely szerver 25-ös portjára (a levelezőszerver SMTP kommunikációs portja) kell csatlakoznunk a kézi levélküldéshez, pontosabban az email cím ellenőrzéséhez.

Persze sok buktatója lehet a dolognak, például, ha a saját hálózatunkból nem tudunk csatlakozni a célpont levelezőszerveréhez, nincs a telnet alkalmazás telepítve a gépünkön (a Windowsban egyszerűen bekapcsolható ez a funkció), vagy akár maga a levelezőszerver jól van beállítva és a Directory Harvest nem kihasználható.

Az utóbbi esetben a levelezőszerver minden általunk beadott címre azzal felel, hogy a címzett létezik. Ez így néz ki ilyenkor:

(Egyes helyeken a Directory Harvest lehetősége szándékosan kerül beállításra, mert az üzemeltető azt mondja, hogy ha a levelezőszerver már ilyenkor elutasítja az ismeretlen címzettet, akkor nem kell átvenni és ellenőrizni a levelet, és nem kell a szervernek később címzett ismeretlen válaszlevelet küldenie)

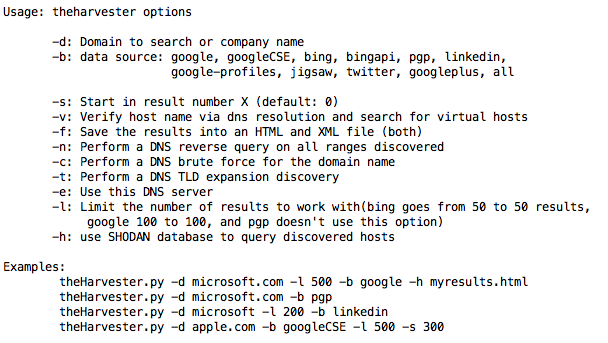

The Harvester

Itt már problémába ütközhet az egyszeri sales, mert a The Harvester sajnos nem egy futtatható alkalmazás a Windowson, hanem egy Python nyelven írt script, szóval ahhoz, hogy használni lehessen, telepíteni kell a Python-t a gépre, és bajmolódni kell vele (Mac esetében is működik, de ott is pisymogni kell vele kicsit).

Érdemes pár üveg sörrel megtámogatni a rendszergazdát, aki talán szívesebben telepíti a Python 2.7-et vagy Python3-mat (The Harvester verziótól függően), ha megszponzoráljuk némi seritallal.

Az alábbiakban a The Harvester 2-7-es változatát mutatom be kicsit közelebbről. Van már 3.0-ás új verzió is, de szerintem ha csak email címek begyűjtésére akarja valaki használni, a 2.7-es verzió is tökéletesen megfelel a célnak.

A –d kapcsolóval (-d céldomain.hu) adhatjuk meg, milyen email domainhez tartozó címet akarunk keresni.

A –b kapcsolóval adhatjuk meg (-b google), hogy hol keressen a The Harvester (Google, Bing, Linkedin, twitter, stb.).

A –l kapcsoló fogja megmondani, hogy mennyi kereső eredményt nézzen át a The Harvester (-l 100)

Szóval akkor így fog ez kinézni:

Kicsit egyszerűbb, mint a Google keresés, viszont több előkészületet is igényel.

Kicsit egyszerűbb, mint a Google keresés, viszont több előkészületet is igényel.

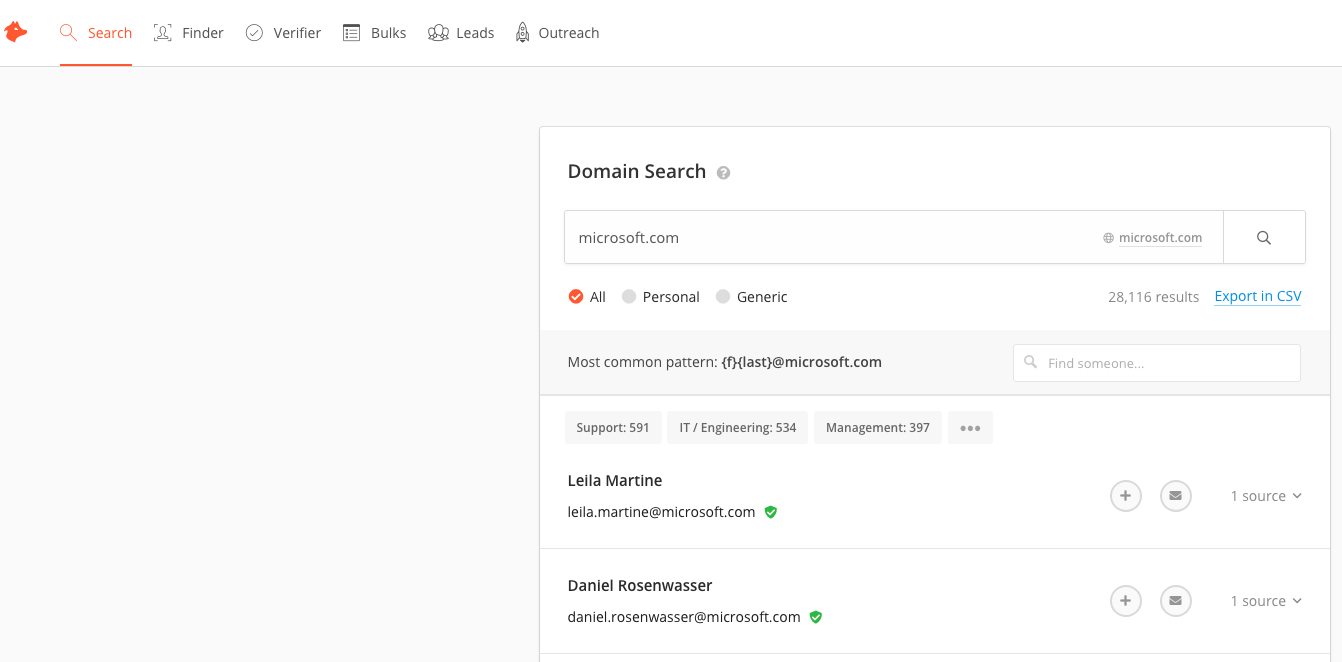

Hunter.io

A Hunter.io egy online alkalmazás, azoknak, akik nem akarnak saját email kereső toolokat telepítgetni, és nem akarják bitekkel összepiszkítani a kezüket. Cserébe viszont fizetniük kell, bár jó hír, hogy ingyenes regisztrációval is lehet havi 100 címig is keresni.

A fizetős változatban lehetőség van a legyűjtött címeket exportálni, illetve a Hunter ellenőrizni is tudja, hogy az adott címek még működnek-e avagy már megszüntek.

OSINT 4 sales

Talán a fenti példákból is látszik, hogy sok eszköz van arra, hogy megtaláljuk a bennünket érdeklő információt.

A fenti példák ugyan csak az email keresésekkel foglalkoznak, és számos egyéb tool is a rendelkezésére áll az értékesítő kollégáknak, de nézzünk pár egyéb felhasználási területet is:

Néhány lehetséges use-case az OSINT technikákkal történő információgyűjtésre:

- Árlisták keresése (kompetitív árazáshoz, listaár, diszkontok)

- Referenciák, ki-kinek dolgozik,

- Replacement kampányoknál ki, milyen eszközt használ, amit lecserélnénk

- Ki mit vásárolt (közbeszerzés, imádlak!)

- Ki-kit ismer, kapcsolati hálózatok

- Hobbik, szórakozások (Facebook kiváló forrás!)

- Cégadatok, tulajdonosi hálók, stb.

A következő „Grey Hat Sales” postban azt fogjuk körül járni, a sales hogyan gyűjthet potenciális ügyféllistát olyan akcióhoz, amelyben az ügyfél jelenleg használt megoldásait szeretné a saját termékeire cserélni.

Forrás: https://kiber.blog.hu