Álláshirdetésnek álcázott adathalászat

LinkedIn-en keresztül támadó hackereket lepleztek le az ESET kutatói, melyek vélhetően az észak-koreai illetőségű Lazarus csoporthoz köthetők. A csoport elsődleges célja a főként európai légvédelmi és katonai szervezetek hálózataiba való bejutás és ipari kémkedés volt, melyhez egyedi, többlépcsős rosszindulatú programokat használtak.

Minden egy LinkedIn üzenettel kezdődött. Az In(ter)ception nevű kiberkémkedési akcióban a támadók állásajánlat ígéretével keresték meg a kiszemelt célpontokat a LinkedIn közösségi oldalon keresztül, olyan neves cégek HR-eseinek adva ki magukat, mint például a General Dynamics vagy a Collins Aerospace. Leveleikhez egy átlagosnak tűnő PDF fájlt is csatoltak, melyet megnyitva egy kártevő kód települt észrevétlenül a címzettek számítógépére.

Több jel is arra utal, hogy a támadások az 2009 óta ismert, észak-koreai Lazarushoz köthetők. A társaság neve a Sony 2014-es meghackelésével, és a WannaCry zsarolóvírus 2017-es kirobbanásával is összefüggésbe hozható.

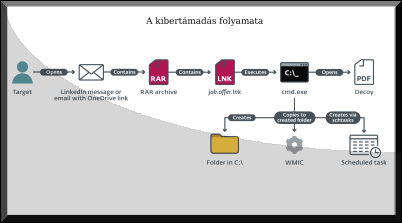

Jean-Ian Boutin, az ESET fenyegetéskutatási vezetője szerint két módszert is alkalmaztak. A kártevő fájlokat vagy közvetlenül a LinkedIn levelezőjén keresztül vagy egy OneDrive linket tartalmazó e-mailben küldték el. A második módszerre gondosan felkészültek a hackerek, hiszen ehhez a LinkedIn profiljukkal azonos e-mailfiókot is létrehoztak a látszat kedvéért. A kibertámadás folyamata a következőképpen alakult. Az üzenet egy nagyon hiteles állásajánlatról szólt, látszólag egy releváns szektor jól ismert vállalatától érkezett a megkeresés.

A kibertámadás rendkívül összetett és jól megtervezett volt. Miután a címzett megnyitotta a csatolt fájt, egy látszólag ártalmatlan PDF dokumentum jelent meg, amely a hamis állásajánlattal kapcsolatos elérhető fizetéseket tartalmazta. Mindeközben a kártevő feltűnés nélkül telepítődött az áldozatok számítógépére, és észrevétlenül megkezdte működését.

A kártevő kódok rendszerbe jutását követően a támadók legitim szoftvernek álcázott, saját fejlesztésű szoftverekkel és nyílt forráskódú eszközök módosított változataival támadták áldozataikat, illetve a Windows előre telepített szolgáltatásait is a saját céljaik eléréséhez használták.

A hackerek végig a törvényesség látszatát próbálták fenntartani, ezért is célozták áldozataikat a LinkedIn felületén keresztül, hiszen ez a hivatalos közösségi oldal kevésbé ad okot a gyanakvásra. Ezen felül, a hitelesség kedvéért, még valódi elektronikus aláírást is alkalmaztak, ami szintén eloszlatja a laikus LinkedIn felhasználók kételyeit – mondta Dominik Breitenbacher, a kutatás vezetője.

A kutatók által felfedezett bizonyítékok alapján a támadók a kémkedés mellett pénzt is próbáltak kicsikarni az áldozatok partnereitől. A sértettek levelei között olyan e-maileket kerestek, amelyek még ki nem egyenlített, függőben lévő számlákról szóltak. Ezt követően hamis e-mail címekről felvették a kapcsolatot az ügyfelekkel, és felszólították őket, hogy sürgősen fizessék be az elmaradt összegeket – természetesen a saját bankszámlájukra. Szerencsére néhányan gyanút fogtak, és jelezték az esetet az érintett vállalatnak, így megakadályozták a támadási kísérletet.

A felismerés, hogy az áldozatok hálózatait a támadók nem csak az adatok kinyerésére, de pénzszerzésre is megpróbálták felhasználni, fel kell, hogy hívja a vállalkozások figyelmét a behatolások elleni erős védelem és a kiberbiztonsági képzések szükségességére. A munkavállalók oktatása segít abban, hogy felismerjék a mostani esethez hasonló, bizalmas céges adatok megszerzésére irányuló pszichológiai manipulációs (social engineering) kísérleteket.

Hogyan készíthetjük fel a vállalkozásunkat az ilyen támadások ellen? A fenti esetekben tipikusan az úgynevezett social engineering módszerekkel szembesültek a vállalatok munkatársai. Social engineering, azaz pszichológia manipuláció alatt azt értjük, amikor egy jogosultsággal rendelkező személy, egy jogosulatlan felhasználó számára adatokat ad át, vagy lehetőséget nyújt a rendszerbe való belépésre, a másik személy megtévesztő viselkedése miatt.

A pszichológiai befolyásolás az a fajta támadás, amikor a kiberbűnöző nem a technológiai sebezhetőséget használja ki egy-egy támadás során, hanem az emberi befolyásolhatóság a fő fegyvere. Ennek egyik kiemelkedő alakja egyébként Kevin Mitnick volt, aki később több könyvet is írt a témában.

A hackerek is tisztában vannak azzal, hogy minden védelmi rendszer leggyengébb pontja az ember, így a social engineering módszer erre az alapelvre épít. Ahhoz, hogy megfelelően védekezni tudjunk az ilyen jellegű támadások ellen, érdemes megfogadni pár tanácsot a biztonságunk megőrzése érdekében:

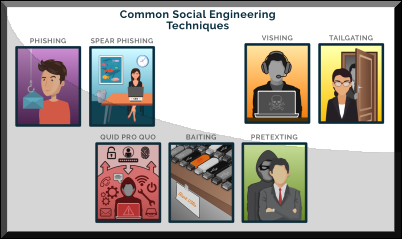

– 1. Szervezzünk minden munkavállalónk számára kiberbiztonsági oktatást, amely gyakorlati elemeket és valós szituációkat is tartalmaz. A social engineering technikák az áldozatok alacsony kiberbiztonsági ismereteire támaszkodnak.

– 2. A gyenge jelszavak potenciális biztonsági rést jelentenek a szervezet hálózatában a támadók számára. Keressük meg, és kezeljük ezeket a gyenge pontokat, és egészítsük ki a jelszavakat egy további biztonsági réteggel, a többfaktoros hitelesítés bevezetésével.

– 3. Használjuk olyan biztonsági megoldásokat, amelyek kiszűrik és megsemmisítik az adathalász üzeneteket.

– 4. Készítsünk közérthető biztonsági házirendet, amely meghatározza, hogy a munkavállalóknak milyen lépéseket kell megtenniük, ha felmerül bennük a gyanú, hogy pszichológiai manipulációs kísérlettel találkoztak.

– 5. Lássuk el céges eszközeinket többrétegű, megbízható végpontvédelemmel, és használjunk központi menedzsment megoldásokat, amelyekkel a rendszergazdák könnyen áttekinthetik a hálózatot, és észlelhetik a potenciális veszélyforrásokat.

Forrás: https://antivirus.blog.hu