Bluekeep ellen Bluekeep checker

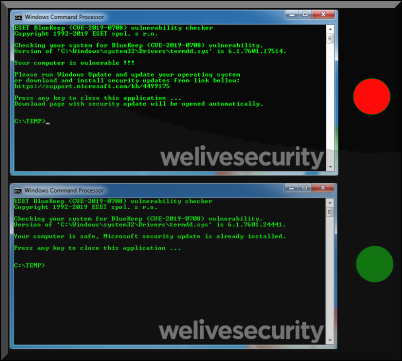

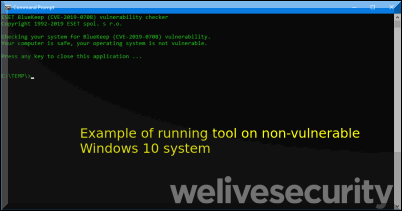

A cím ugyan nem rímel olyan szépen, mint a sárkányfű, viszont tényleg hasznos az az ESET által nemrég kiadott egy ingyenes BlueKeep checker eszköz, amellyel ellenőrizhetjük, hogy a Windows operációs rendszert futtató számítógépünk védett-e a CVE-2019-0708 sérülékenység kihasználása ellen.

A brute-force támadások és a BlueKeep a közvetlen Remote Desktop Protocol (RDP) kapcsolatokat használják, és lehetővé teszik a támadók számára, hogy különféle rosszindulatú tevékenységeket hajtsanak végre az áldozat szervereinek felhasználásával. Az RDP lehetővé teszi, hogy az egyik számítógép hálózaton keresztül csatlakozzon a másikhoz, és azt a hálózatot távolról használja.

Az elmúlt két évben az ESET egyre több olyan incidenssel találkozott, amelynek során a támadók az RDP segítségével távolról csatlakoztak egy Windows szerverhez az internetről. A számítógép adminisztrátoraként bejelentkezett támadók különféle rosszindulatú műveleteket hajthatnak végre, például letölthetnek és telepíthetnek programokat a kiszolgálóra, letilthatják a biztonsági szoftvereket vagy adatokat lophatnak a kiszolgálótól.

Noha a támadók motivációja változó, a két leggyakoribb felhasználási terület a kriptovaluta bányász programok, és a zsarolóvírusok telepítése. Aryeh Goretsky, az ESET kutatója szerint a BlueKeep sebezhetősége eddig még nem végzett kiterjedt pusztítást, a kihasználási életciklusa egyelőre továbbra is alacsony. Viszont az is tény, hogy sok rendszer még mindig nincs befoltozva, és az exploit rosszindulatú verziója továbbra is fellelhető.

Mindeközben pedig az RDP-vel végrehajtott támadások száma lassan, de folyamatosan emelkedik, és számos kormányzati vizsgálat tárgyát képezték már az Egyesült Államokban, az Egyesült Királyságban, Kanadában és Ausztráliában.

A BlueKeep megérkezése lehetőséget biztosít további támadások végrehajtásához. A sebezhetőség révén egy adott támadás automatikusan elterjedhet a hálózatok között, a felhasználók bármiféle beavatkozása nélkül. A Microsoft a BlueKeep sebezhetőséget a legmagasabb, kritikus szintűnek értékelte a felhasználóknak szóló útmutatóban, illetve az Egyesült Államok kormányának nemzeti sebezhetőségi adatbázisában a CVE-2019-0708 értékelése a tízes skálán 9,8-as értéket kapott.

Goretsky arra figyelmeztet, hogy a felhasználóknak abba kéne hagyniuk az interneten keresztüli közvetlenül kapcsolódást a szerverükhöz az RDP használatával, de ez problémás lehet egyes vállalkozások számára. Azonban a Windows Server 2008 és a Windows 7 idén januárban véget érő támogatása miatt, az ilyen rendszereket futtató számítógépek komoly kockázatot jelentenek a vállalkozások számára, amelynek kivédésére már meg kellett volna kezdeni a felkészülést.

Az RDP használat, a feleslegesen nyitott kapcsolat illetve az ezzel kapcsolatos sebezhetőség javítatlansága komoly kockázatot jelent a felhasználók számára, hiszen azt látjuk, hogy a zsarolóvírus támadások jelentős része (több, mint 60%) itt képes megfertőzni a rendszereket, ez az első számú támadási vektor. Az állandó ransomware támadások (SamSam, Crysis, stb.) mellett rendszeresen megjelennek olyan alkalmi támadási hullámok is, amelyeket éppen az ilyen sérülékenységek kihasználására terveztek.

Több felmérés is napvilágot látott – amelyek arról számoltak be, hogy bár a Microsoft javítófolt már 2019. május 14-én megjelent, azóta is hiba – javítatlan gépek millióit lehet még találni internet szerte. Vagyis itt kulcsfontosságú teendő lenne részint a hibajavítások késedelem nélküli alkalmazása, részint pedig ahol szükségtelen az RDP (3389-es TCP port), ott a letiltása is erősen javasolt.

A BlueKeep sebezhetőséget ellenőrző eszköz az alábbi linkről tölthető le közvetlenül, míg az eszköz működéséről és a lehetséges támadásokról további információkat a WeLiveSecurity.com weboldal idevágó cikkében olvashatunk.

Forrás: https://antivirus.blog.hu